Biometri Er måling og statistisk analyse av folks unike fysiske og atferdsmessige egenskaper. Teknologien brukes hovedsakelig for identifikasjon og adgangskontroll eller for å identifisere personer som er under overvåking. Den grunnleggende forutsetningen for biometrisk autentisering er at hver person kan identifiseres nøyaktig av deres iboende fysiske eller atferdsmessige egenskaper. Begrepet biometri er avledet fra de greske ordene bio, som betyr liv og metrisk, som betyr å måle.

Hvordan biometri fungerer

Autentisering ved biometrisk verifisering blir stadig mer vanlig i bedrifts-og offentlige sikkerhetssystemer, forbrukerelektronikk og SALGSSTED (POS) applikasjoner. I tillegg til sikkerhet har drivkraften bak biometrisk verifisering vært bekvemmelighet, da det ikke er noen passord å huske eller sikkerhetstokener å bære. Noen biometriske metoder, for eksempel måling av en persons gang, kan fungere uten direkte kontakt med personen som blir autentisert.

Komponenter av biometriske enheter inkluderer følgende:

- en leser eller skanneenhet for å registrere den biometriske faktoren som blir autentisert;

- programvare for å konvertere de skannede biometriske dataene til et standardisert digitalt format og sammenligne samsvarspunkter for de observerte dataene med lagrede data; og

- en database for å lagre biometriske data sikkert for sammenligning.Biometriske data kan holdes i en sentralisert database, selv om moderne biometriske implementeringer ofte er avhengige av å samle biometriske data lokalt og deretter kryptografisk hashing det slik at autentisering eller identifikasjon kan oppnås uten direkte tilgang til de biometriske dataene selv.

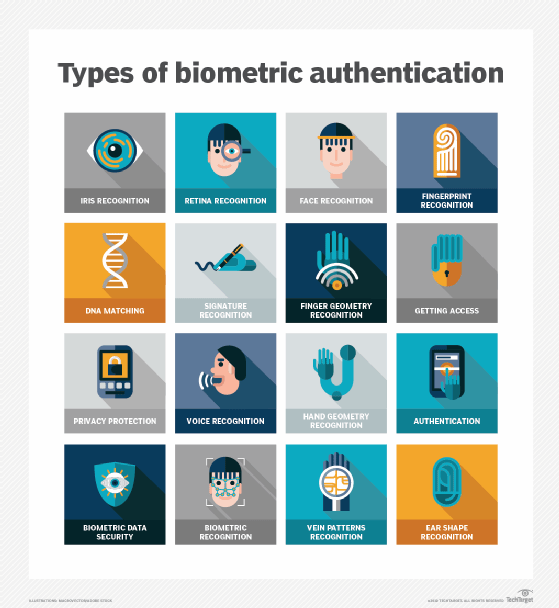

Typer biometri

de to hovedtyper av biometriske identifikatorer er enten fysiologiske egenskaper eller atferdsegenskaper.

Fysiologiske identifikatorer relaterer seg til sammensetningen av brukeren som godkjennes og inkluderer følgende:finger geometri (størrelsen og plasseringen av fingrene)

- iris anerkjennelse

- venegjenkjenning

- retina skanning

- stemmegjenkjenning

- DNA (deoksyribonukleinsyre) matchende

- digitale signaturer

Atferdsmessige identifikatorer inkluderer de unike måtene som individer handler på, inkludert anerkjennelse av typemønstre, ganggang og andre bevegelser. Noen av disse adferdsidentifikatorene kan brukes til å gi kontinuerlig godkjenning i stedet for en enkelt engangsgodkjenningskontroll.

denne artikkelen er en del av

hva er identitets-og tilgangsadministrasjon? Guide til iam

- Som også inkluderer:

- Hvordan bygge en effektiv iam-arkitektur

- 4 viktige retningslinjer for identitets-og tilgangsadministrasjon

- 5 Iam-trender som former fremtiden for sikkerhet

Biometriske data kan brukes til å få tilgang til informasjon på en enhet som en smarttelefon, men det finnes også andre måter biometri kan brukes på. For eksempel kan biometrisk informasjon holdes på et smartkort, hvor et anerkjennelsessystem vil lese en persons biometriske informasjon, mens det sammenlignes med biometrisk informasjon på smartkortet.

Fordeler og ulemper ved biometri

bruken av biometri har mange fordeler og ulemper med hensyn til bruk, sikkerhet og andre relaterte funksjoner. Biometri er gunstig fordi de er:

- vanskelig å fake eller stjele, i motsetning til passord;

- enkel og praktisk å bruke;

- generelt, det samme i løpet av en brukers liv;

- overførbar; og

- effektiv fordi maler tar opp mindre lagringsplass.

Ulemper inkluderer imidlertid følgende:

- det er kostbart å få et biometrisk system oppe og går.

- hvis systemet ikke klarer å fange opp alle biometriske data, kan det føre til feil i å identifisere en bruker.

- Databaser med biometriske data kan fortsatt hackes.

- Feil som falske avviser og falske aksepterer kan fortsatt skje.

- Hvis en bruker blir skadet, kan det hende at et biometrisk autentiseringssystem ikke fungerer – for eksempel hvis en bruker brenner hånden, kan det hende at en fingeravtrykkskanner ikke kan identifisere dem.

Eksempler på biometri i bruk

Bortsett fra at biometri er i mange smarttelefoner i bruk i dag, brukes biometri på mange forskjellige felt. Som et eksempel brukes biometri i følgende felt og organisasjoner:

- Rettshåndhevelse. Den brukes i systemer for kriminelle Ider, for eksempel fingeravtrykk eller palm print autentiseringssystemer.

- Usas Sikkerhetsdepartement. Den brukes I Grensepatrulje grener for mange deteksjon, vetting og credentialing prosesser-for eksempel med systemer for elektroniske pass, som lagrer fingeravtrykksdata, eller i ansiktsgjenkjenningssystemer.

- Helsetjenester. Den brukes i systemer som nasjonale identitetskort FOR ID OG helseforsikring programmer, som kan bruke fingeravtrykk for identifikasjon.

- Flyplass sikkerhet. Dette feltet bruker noen ganger biometri som irisgjenkjenning.

imidlertid vil ikke alle organisasjoner og programmer velge å bruke biometri. Som et eksempel vil noen rettssystemer ikke bruke biometri, slik at de kan unngå eventuelle feil som kan oppstå.

Sikkerhet og personvern av biometri

Biometriske identifikatorer avhenger av det unike ved faktoren som vurderes. For eksempel anses fingeravtrykk generelt for å være svært unike for hver person. Fingeravtrykkgjenkjenning, spesielt som implementert I Apples Touch ID for tidligere iPhones, var den første mye brukte massemarkedsapplikasjonen av en biometrisk autentiseringsfaktor.Andre biometriske faktorer inkluderer retina, irisgjenkjenning, vene og stemmeskanning. Imidlertid har de ikke blitt vedtatt så langt, til en viss grad fordi det er mindre tillit til identifikatorens unikhet, eller fordi faktorene er lettere å forfalske og bruke for ondsinnede grunner, som identitetstyveri.

Stabilitet av den biometriske faktoren kan også være viktig for aksept av faktoren. Fingeravtrykk endres ikke over livet, mens ansiktsutseendet kan endres drastisk med alder, sykdom eller andre faktorer.det viktigste personvernproblemet ved bruk av biometri er at fysiske attributter, som fingeravtrykk og retinal blodkar mønstre, generelt er statiske og ikke kan endres. Dette er forskjellig fra ikke-biometriske faktorer, som passord (noe man vet) og tokens( noe man har), som kan erstattes hvis de brytes eller på annen måte kompromitteres. En demonstrasjon av denne vanskeligheten var de over 20 millioner individer hvis fingeravtrykk ble kompromittert i 2014 US Office Of Personnel Management (OPM) datainnbrudd.den økende utbredelsen av høykvalitets kameraer, mikrofoner og fingeravtrykkslesere i mange av dagens mobile enheter betyr at biometri vil fortsette å bli en mer vanlig metode for autentisering av brukere, særlig Ettersom Fast ID Online (Fido) har spesifisert nye standarder for autentisering med biometri som støtter tofaktorautentisering (2FA) med biometriske faktorer.mens kvaliteten på biometriske lesere fortsetter å forbedre seg, kan de fortsatt produsere falske negativer, når en autorisert bruker ikke gjenkjennes eller godkjennes, og falske positiver, når en uautorisert bruker gjenkjennes og godkjennes.

Biometriske sårbarheter

mens kameraer og andre sensorer av høy kvalitet bidrar til bruk av biometri, kan de også aktivere angripere. Fordi folk ikke skjerme sine ansikter, ører, hender, stemme eller gangart, angrep er mulig bare ved å fange biometriske data fra folk uten deres samtykke eller kunnskap.et tidlig angrep på fingeravtrykk biometrisk autentisering ble kalt gummy bear hack, og det dateres tilbake til 2002 da Japanske forskere, ved hjelp av en gelatinbasert konfekt, viste at en angriper kunne løfte et latent fingeravtrykk fra en blank overflate; kapasitansen av gelatin ligner på en menneskelig finger, så fingeravtrykkskannere designet for å oppdage kapasitans ville bli lurt av gelatinoverføringen.

Bestemte angripere kan også beseire andre biometriske faktorer. I 2015 demonstrerte Jan Krissler, Også Kjent Som Starbug, En Chaos Computer Club biometri forsker, en metode for å trekke ut nok data fra et høyoppløselig fotografi for å beseire iris skanning autentisering. I 2017 rapporterte Krissler å beseire iris-skannerautentiseringsordningen som brukes Av Samsung Galaxy S8-smarttelefonen. Krissler hadde tidligere gjenskapt en brukers tommelavtrykk fra et høyoppløselig bilde for å demonstrere At Apples Touch ID – fingeravtrykksautentiseringsskjema også var sårbart.Etter At Apple lanserte iPhone X, tok det forskere bare to uker å omgå Apples Face ID-ansiktsgjenkjenning ved HJELP av EN 3d-trykt maske; Face ID kan også bli beseiret av personer relatert til den autentiserte brukeren, inkludert barn eller søsken.