biometrie je měření a statistická analýza jedinečných fyzických a behaviorálních charakteristik lidí. Tato technologie se používá hlavně pro identifikaci a kontrolu přístupu nebo pro identifikaci osob, které jsou pod dohledem. Základním předpokladem biometrické autentizace je, že každý člověk může být přesně identifikován svými vnitřními fyzickými nebo behaviorálními rysy. Termín biometrie je odvozen z řeckých slov bio, což znamená život, a metrický, což znamená měřit.

jak biometrie funguje

ověřování pomocí biometrického ověření je stále běžnější v systémech podnikové a veřejné bezpečnosti, spotřební elektronice a aplikacích point-of-sale (POS). Kromě bezpečnosti byla hnací silou biometrického ověření pohodlí, protože neexistují žádná hesla k zapamatování ani bezpečnostní tokeny. Některé Biometrické metody, jako je měření chůze osoby, mohou fungovat bez přímého kontaktu s ověřovanou osobou.

komponenty biometrických zařízení zahrnují následující:

- čtenář nebo skenování zařízení pro záznam biometrických faktor, který má být ověřen;

- software pro konverzi naskenovaných biometrické údaje do standardizovaného digitálního formátu a porovnat shodu bodů pozorovaných dat se uložená data; a

- databáze bezpečně ukládat biometrické údaje pro srovnání.

Biometrické údaje mohou být drženy v centrální databázi, i když moderní biometrické implementace často závisí spíše na shromažďování biometrických dat lokálně a pak kryptograficky hash to tak, že ověřování nebo identifikaci lze provést bez přímého přístupu k biometrickým údajům, sám.

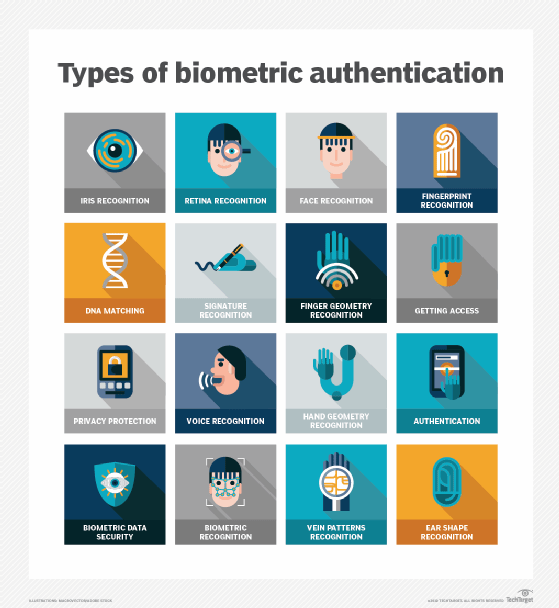

typy biometrie

dva hlavní typy biometrických identifikátorů jsou buď fyziologické vlastnosti, nebo behaviorální charakteristiky.

fyziologické identifikátory se vztahují ke složení ověřovaného uživatele a zahrnují následující:

- rozpoznání obličeje

- otisky prstů

- prst geometrie (velikost a pozice prstů)

- rozpoznávání duhovky

- vein recognition

- sítnice skenování

- rozpoznávání hlasu

- DNA (deoxyribonukleové kyseliny) odpovídající

- digitální podpisy

identifikátory chování zahrnují jedinečné způsoby, jakými jednotlivci jednají, včetně rozpoznávání vzorů psaní, chůze a dalších gest. Některé z těchto identifikátorů chování lze použít k zajištění nepřetržité autentizace namísto jednorázové kontroly autentizace.

Tento článek je součástí

co je správa identity a přístupu? Průvodce IAM

- který také zahrnuje:

- Jak vytvořit efektivní IAM architektura

- 4 základní identity a access management best practices

- 5 IAM trendy formování budoucnosti zabezpečení

Biometrické údaje mohou být použity pro přístup k informace o zařízení, jako smartphone, ale existují i jiné způsoby, biometrické údaje mohou být použity. Například biometrické informace mohou být uchovávány na čipové kartě, kde rozpoznávací systém přečte biometrické informace jednotlivce a porovnává je s biometrickými informacemi na čipové kartě.

výhody a nevýhody biometrie

použití biometrie má mnoho výhod a nevýhod, pokud jde o její použití, bezpečnost a další související funkce. Biometrické údaje jsou prospěšné, protože jsou to:

- těžko zfalšovat nebo ukrást, na rozdíl od hesel;

- snadné a pohodlné použití;

- obecně stejný v průběhu života uživatele;

- nepřenosná; a

- efektivní, protože šablony zabírají méně prostoru.

nevýhody však zahrnují následující:

- je nákladné uvést biometrický systém do provozu.

- Pokud systém nezachytí všechna biometrická data, může to vést k selhání při identifikaci uživatele.

- databáze obsahující biometrická data mohou být stále hacknuty.

- chyby, jako jsou falešná odmítnutí a falešná přijetí, se stále mohou stát.

- pokud se uživatel zraní, nemusí fungovat biometrický ověřovací systém-například pokud uživatel spálí ruku, skener otisků prstů je nemusí být schopen identifikovat.

příklady používané biometrie

kromě toho, že biometrie je v mnoha chytrých telefonech, které se dnes používají, se biometrie používá v mnoha různých oblastech. Jako příklad se biometrie používají v následujících oblastech a organizacích:

- vymáhání práva. Používá se v systémech pro kriminální ID, jako jsou systémy ověřování otisků prstů nebo palmového tisku.

- Ministerstvo vnitřní bezpečnosti Spojených států. Používá se v Pohraniční Hlídky větve pro četné odhalování, prověřování a credentialing procesy-například se systémy pro elektronické pasy, které ukládají údaje o otiscích prstů, nebo rozpoznání obličeje systémy.

- zdravotní péče. Používá se v systémech, jako jsou národní průkazy totožnosti pro ID a programy zdravotního pojištění, které mohou k identifikaci používat otisky prstů.

- bezpečnost letiště. Toto pole někdy používá biometrie, jako je rozpoznávání duhovky.

ne všechny organizace a programy se však přihlásí k používání biometrie. Jako příklad, některé justiční systémy nebudou používat biometrie, aby se mohly vyhnout jakékoli možné chybě, ke které může dojít.

otázky bezpečnosti a ochrany osobních údajů biometrických identifikátorů

závisí na jedinečnosti uvažovaného faktoru. Například otisky prstů jsou obecně považovány za vysoce jedinečné pro každou osobu. Rozpoznávání otisků prstů, zejména implementované v Apple Touch ID pro předchozí telefony iPhone, bylo první široce používanou aplikací biometrického autentizačního faktoru na masovém trhu.

Mezi další biometrické faktory patří sítnice, rozpoznávání duhovky, žíly a hlasové skenování. Nicméně, že nebyla přijata všeobecně tak daleko, že v některé části, protože tam je méně důvěry v jedinečnost identifikátorů, nebo proto, že faktory jsou jednodušší na spoof a jejich využití pro škodlivého důvodů, jako je krádež identity.

stabilita biometrického faktoru může být také důležitá pro přijetí faktoru. Otisky prstů se po celý život nemění, zatímco vzhled obličeje se může drasticky změnit s věkem, nemocí nebo jinými faktory.

nejvýznamnější soukromí problém pomocí biometrie je, že fyzické atributy, jako otisky prstů a sítnice cévy vzory, jsou obvykle statická a nemůže být změněn. To se liší od nebiometrických faktorů, jako jsou hesla (něco, co člověk ví) a tokeny (něco, co má), které lze nahradit, pokud jsou porušeny nebo jinak ohroženy. Demonstrací této obtížnosti bylo více než 20 milionů osob, jejichž otisky prstů byly ohroženy při porušení dat amerického Úřadu pro personální řízení (OPM) v roce 2014.

rostoucí všudypřítomnost vysoce kvalitní kamery, mikrofony a čtečky otisků prstů v mnoha dnešních mobilních zařízení znamená, biometrie bude i nadále, aby se stal běžnější metodou pro ověřování uživatelů, zejména jako Fast ID Online (FIDO) stanoví nové standardy pro autentizaci pomocí biometrických údajů, které podporují dvoufaktorovou autentizaci (2FA) s biometrické faktory.

i když se kvalita biometrických čteček stále zlepšuje, mohou stále vytvářet falešné negativy, když není autorizovaný uživatel rozpoznán nebo ověřen, a falešné pozitivy, když je neautorizovaný uživatel rozpoznán a ověřen.

biometrická zranitelnost

zatímco vysoce kvalitní kamery a další senzory umožňují použití biometrie, mohou také umožnit útočníkům. Protože lidé nezakrývají své tváře, uši, ruce, hlas nebo chůzi, útoky jsou možné jednoduše zachycením biometrických údajů od lidí bez jejich souhlasu nebo vědomí.

rané útok na otisk prstu biometrické autentizace tzv. gummy bear hack, a to se datuje do roku 2002, kdy Japonští vědci, pomocí želatiny na bázi cukroví, ukázal, že útočník by mohl zvednout latentní otisk prstu lesklý povrch; kapacita želatina je podobný lidský prst, takže snímače otisků prstů navržena tak, aby detekovat kapacita by se zmást tím, želatina přenos.

určení útočníci mohou také porazit další biometrické faktory. V roce 2015, Jan Krissler, známý také jako Kosmik, Chaos Computer Club biometrie výzkumník, prokázáno metodu pro extrakci dostatek dat z high-rozlišení fotografie porazit iris skenování ověřování. V roce 2017 krissler oznámil porážku systému ověřování skeneru iris používaného smartphonem Samsung Galaxy S8. Krissler dříve vytvořil otisk palce uživatele z obrázku s vysokým rozlišením, aby prokázal, že schéma ověřování otisků prstů Apple Touch ID bylo také zranitelné.

Poté, co Apple uvolnil iPhone X, trvalo vědci jen dva týdny obejít Apple je Face ID rozpoznávání obličeje pomocí 3D-tištěný, maska, Obličej ID může být také poražen jednotlivců, vztahující se k ověření uživatele, včetně dětí nebo sourozenců.